как узнать что тебя ддосят

Как выявить атаку-DDoS на сервер и остановить ее

Продолжим изучать DDoS-атаки. Определенная атака типа «отказ в обслуживании» (DDoS) может произойти с кем угодно и когда угодно. Если вы владелец веб-сайт, который работает на выделенном веб-сервере, важно понять, что такое DDoS-атака, правильно ее идентифицировать и что необходимо предпринять, чтобы остановить и предотвратить ее.

Что такое DDoS-атака?

Во время нормальной работы веб-сервер предоставляет вашу веб-страницу посетителям следующим образом:

— Человек вводит ваш URL в свой веб-браузер.

— Веб-браузер отправляет HTTP-запрос к URL-адресу веб-сайта.

— DNS-серверы вашего провайдера преобразуют URL-адрес в правильный IP-адрес веб-сервера.

— HTTP-запрос направляется через Интернет на веб-сервер.

— Веб-сервер использует страницу, запрошенную в URL, чтобы найти правильный файл HTML.

— Веб-сервер отвечает всем содержимым этого HTML-файла.

— Браузер пользователя получает файл HTML и отображает страницу для пользователя.

Большинство веб-серверов имеют процессор и сетевое оборудование для обработки среднего ожидаемого трафика в день. Для некоторых веб-сайтов это может быть до ста тысяч или даже миллионов посетителей за один день.

Однако хакер, надеющийся атаковать ваш сайт с помощью DDoS-атаки, использует ботнет из миллионов компьютеров со всего мира, чтобы отправлять тысячи HTTP-запросов в секунду на ваш веб-сервер.

Поскольку ваш веб-сервер не был рассчитан на такой объем трафика, веб-сервер будет отвечать на ваши обычные посетители сайта с сообщением об ошибке «Сервис недоступен». Это также известно как ошибка HTTP 503.

В редких случаях, когда ваш сайт работает на очень маленьком веб-сервере с небольшим количеством доступных ресурсов, сам сервер фактически зависнет.

Как определить DDoS-атаку?

Как вы узнаете, что ваш сайт только что вышел из строя из-за DDoS-атаки? Есть несколько симптомов, которые являются мертвой раздачей.

Обычно ошибка 503 HTTP, описанная выше, является четким указанием. Однако еще одним признаком DDoS-атаки является очень сильный скачок пропускной способности.

Вы можете просмотреть это, войдя в свою учетную запись с веб-хостинга и открыв Cpanel. Прокрутите страницу вниз до раздела «Журналы» и выберите «Пропускная способность».

Нормальная диаграмма пропускной способности за последние 24 часа должна показывать относительно постоянную линию, за исключением нескольких небольших пиков.

Однако недавний непропорциональный всплеск пропускной способности, который остается высоким в течение часа и более, является четким свидетельством того, что вы столкнулись с DDoS-атакой на ваш веб-сервер.

Если вы считаете, что обнаружили DDoS-атаку в процессе, важно действовать быстро. Эти атаки потребляют большую пропускную способность сети, и если вы заплатили за хостинг-провайдера, это означает, что их сервер данных будет испытывать такой же скачок пропускной способности. Это может оказать негативное влияние и на других их клиентов.

Как остановить DDoS-атаку

Вы ничего не можете сделать сами, если столкнетесь с DDoS-атакой. Но, позвонив провайдеру веб-хостинга, они могут немедленно заблокировать все входящие HTTP-запросы, направленные на ваш веб-сервер.

Это мгновенно снижает нагрузку на ваш веб-сервер, так что сам сервер не падает. Это также предотвращает негативное влияние атаки на других клиентов хостинг-провайдера.

Хорошей новостью является то, что атака будет прекращена. Плохая новость заключается в том, что, блокируя весь трафик на ваш веб-сервер до завершения атаки, человек, который хотел закрыть ваш сайт, по сути выиграл.

Как победить DDoS-атаку

Если вы выполняете критически важную онлайн-операцию, такую Икак крупный бизнес, и хотите, чтобы ваш сайт был защищен от DDoS-атак, это возможно, но это не дешево. Службы защиты от DDoS работают, создавая своего рода ботнет-счетчик, который больше ботнета, выполняющего DDoS-атаку. Это создает распределенный ответ на входящие HTTP-запросы, даже если таких запросов сотни тысяч или миллионы.

С этими услугами взимается ежемесячная плата за обслуживание. Но если вы окажетесь частой жертвой DDoS-атак, эти службы защиты от DDoS вполне могут стоить своих затрат. DDoS-атаки могут быть в лучшем случае незначительным неудобством, которое приводит к простоям на несколько часов. В худшем случае это может стоить вам значительного количества потерянного онлайн-трафика, не говоря уже о падении клиентов, которые доверяют вашему сайту.

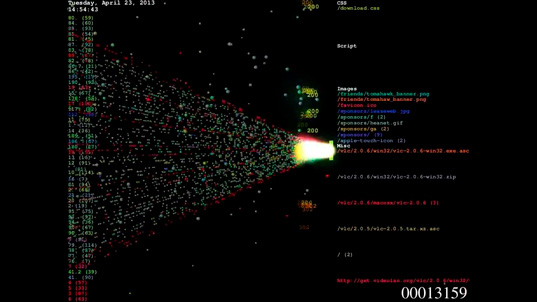

Обнаружение DDoS-атак «на коленке»

Приветствую, Хабр! Я работаю в небольшом интернет провайдере масштаба области. У нас транзитная сеть (это значит, что мы покупаем интернет у богатых провайдеров и продаем его бедным). Несмотря на небольшое количество клиентов и такое же небольшое количество трафика протекающего по нашей сети, довольно часто приходится иметь дело с весьма внушительными DDoS-атаками по 10-20Гбит/с. (чаще всего конечно это атаки гораздо меньшего калибра). И хотя некоторые из наших клиентов обзавелись уже системами обнаружения таких атак и могут самостоятельно отправить жертву в блек-холл, гораздо чаще обнаружение атаки и бан конкретного IP жертвы ложится на наши плечи (тем более, если атака способна забить наши внешние каналы).

О решении, которое помогает обнаруживать эти самые атаки и которое принято у нас в сети, я и хотел бы рассказать. Оно бесплатно, основывается на анализе данных NetFlow, поэтому просто и весьма эффективно.

На самом деле систем для обнаружения Ddos-атак основанных на анализе данных протоколов NetFlow/SFlow/IPFIX существует довольно много (вероятно почти все?). В первом приближении, суть всех таких систем сводится к установлению порогов по количеству пакетов/потоков/октетов на определенный тип трафика к конкретному IP, при превышении которого система сигнализирует о возможной атаке. И наше решение ничем от них в этом плане не отличается. Однако, основная проблема – большинство из них платные. А бесплатные версии предлагают довольно грубый анализ, который часто неэффективен (к примеру, позволяет устанавливать порог только на весь трафик к конкретному IP, без его предварительной фильтрации, что в случае анализа транзитного трафика почти всегда бесполезно).

Итак, сперва необходимо настроить протокол NetFlow на сетевом оборудовании с минимально возможным active timeout (интервал с котором экспортируются данные с оборудования на коллектор) — это 60с для Cisco и Juniper.

В качестве core-маршрутизатора у нас выступает Juniper MX480, он и будет заниматься отправкой телеметрии. Сначала настраиваем сэмплинг:

Далее, нам необходимо настроить NetFlow коллектор, который будет собирать данные статистики с оборудования.

В качестве коллектора решено было использовать многим знакомый flow-capture из набора утилит flow-tools. Именно набор утилит, который позволяет строить разнообразные и подробные отчеты на основе собранной статистики является главным достоинством этого пакета. (К слову в наборе утилит также есть и flow-dscan для обнаружения сканирования хостов/портов и другой нежелательной активности). В недостатки можно записать отсутствие веб-оболочки и отсутствие поддержки 9й версии NetFlow. Однако, повторюсь, гибкость таких утилит как flow-nfilter, flow-report и, конечно же, свободное распространение с легкостью все перекрывают.

Сервер, на котором работает коллектор, в нашем случае под FreeBSD (конечно flow-tools доступен и для linux).

Добавляем в /etc/rc.conf:

-z0 – сжатие файлов (0 — выключено)

-n1439 – количество файлов, которое создаст коллектор в сутки. По умолчанию 95 – это один файл в 15 минут. 1439 – максимальное значение — это один файл в минуту. Нам необходимо, чтобы файлики создавались как можно быстрее.

-N3 – это уровень вложенности файлов и папок (YYYY/YYYY-MM/YYYY-MM-DD/flow-file)

-E10G – ограничение на занимаемое пространство на диске. Будет удалять старые файлы таким образом, чтобы общий объем файлов с телеметрией был менее этого числа. Очень полезная штука, жаль не подчищает созданные директории.

-e0 – тоже самое только про количество файлов (0 – не следить)

-S1 – логировать каждую минуту сообщение о полученных/потерянных/обработанных потоках

Из всего набора утилит flow-tools нас будут интересовать три:

Код скрипта я приводить не буду, он с файлами filters.cfg и reports.сfg доступен на GitHub

Для его работы достаточно сконфигурировать некоторые параметры в config.ini. И добавить его в крон на исполнение в каждую минуту.

В частности, задать пороги для отчетов в зависимости от интенсивности трафика в вашей сети, а также от настроек семплинга NetFlow на сетевом оборудовании.

Письмо с уведомлением об атаке выглядит так:

DDoS-атака: почему Вас атакуют, чем это грозит, как защититься

Здравствуйте, дорогие читатели!

Только за прошедший год, согласно исследованиям «Лаборатории Касперского», кибератакам подверглось почти 43% компьютеров компаний разного уровня. Если Вы решили создать собственный сайт, не обязательно корпоративный, а просто информационный, помните, Вы – также в группе риска: в любой момент вас могут «ддосить». Именно поэтому как можно быстрее важно понять: DDoS-атака – что это? А также, почему она происходит и как от нее уберечься?

Краткая информация

Бывают DoS и DDoS-атаки. К слову, термины используются преимущественно обычными пользователями, так как технари оперируют более конкретными понятиями, вроде UPD флуд, IP null, Slow Loris, DNS амплификация и прочее. Все эти слова описывают разные типы атак, но принцип работы всегда один.

DDoS-атака (Distributed Denial of Service attack) – это алгоритм действий, в результате которых сайт частично или полностью выходит из строя. За каждой атакой стоит хакер. Причем в одиночку реализовать задуманное ему не удастся: для достижения цели он использует ботнет.

При организации такой атаки на интернет-ресурс отправляется огромное количество ложных запросов. На их обработку сайт тратит массу времени и, в результате, рано или поздно становится недоступным рядовому пользователю. Запросы отправляются с разных компьютеров, сеть которых и называется ботнетом.

Чьи компьютеры попадают в ботнет? Любые, зараженные троянской программой. Последние можно подцепить не только во время серфинга в сети, но и в собственном e-mail-ящике. Увидели письмо от незнакомого адресата? Лучше его не отрывайте. У червя – своя цель, он не атакует компьютер, на который попадает, поэтому антивирусные программы, особенно бесплатные, его с легкостью пропускают.

Хранится на компьютере троян до тех пор, пока не получит команду от своего хозяина. Количество зараженных компьютеров может исчисляться тысячами, находиться они могут по всему миру. Поэтому и затормозить работу, а затем и положить сайт способны довольно быстро (все зависит от его возможностей в обработке информации за единицу времени и параметров трафика).

Причины и последствия

Несмотря на огромное количество атак, в большинстве своем каждая из них – целенаправленна. Просто так, сайты, даже коммерческие, не ддосят. Как правило, все дело в:

Кстати, атаковать могут и ради развлечения. Как правило, это школьники, которые насмотрятся тематических роликов в ютубе и оттачивают свои навыки.

Последствия DDoS-атаки разнообразны. В лучшем случае, сайт будет хуже работать или вообще на некоторое время станет недоступным. В худшем – злоумышленники найдут уязвимость и запустят вирус, чтобы украсть личные данные клиентов и передать всю базу конкурентам.

Как понять, что сайт ддосят

Если никакие меры предостережения владельцем интернет-сайта не предприняты, он может даже не узнать о начавшейся атаке. Ее последствия он заметит потом, увидев в «Метрике» провалы по трафику или самостоятельно заглянув на сайт.

Иногда хостинг-провайдер фиксирует подозрительную активность и сообщает о ней владельцу ресурса в письме, но полностью надеяться на него не стоит.

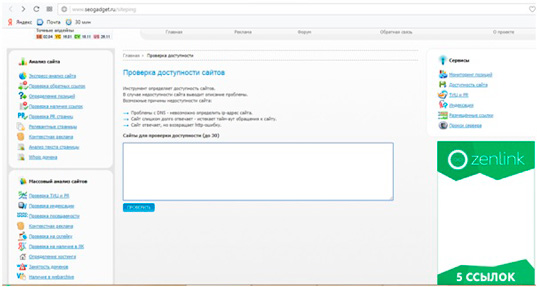

Есть и сторонние сервисы, помогающие понять, в самом ли сайте существующая проблема или в ДДоС-атаке. В их числе – Seogadget.ru. Заходите, ищите слева внизу раздел «Доступность сайта», прописывайте адрес своего в соответствующей форме и жмите «Проверить».

В последнем случае возможны 2 варианта: или дело в атаке, или в высокой посещаемости. Так бывает у сайтов новостных агентств, когда они выкладывают интересную статью, и сервер не справляется с потоком пользователей. Другие сервисы: Ping-Admin.ru, Who Is.

Можно ли уберечься

Универсальной защиты от всех ДДоС-атак нет. Им могут подвергаться как популярные порталы, так и огромные коммерческие площадки. К слову, чтобы противостоять киберпреступникам, Google и Amazon, например, тратят миллиарды на киберзащиту и миллионы на призовые в конкурсах на поиск уязвимостей.

Как защититься небольшому ресурсу? Прежде всего, нужно правильно выбирать хостера. Как правило, услуга защиты предоставляется за отдельную плату. Если во время атаки ваш сайт работает медленнее, провайдер с обязанностями не справляется. Будьте готовы и к тому, что в случае атаки хостер может отключить Ваш сайт, чтобы последствия последней не коснулись других его пользователей.

В то же время владелец атакованного ресурса не пострадает, если у хостинг-провайдера предусмотрена собственная система очистки трафика или он подключен к сторонней. Худший сценарий – если во время атаки на 1 сайт клиента сайт хостера стал недоступен: значит, у него проблемы с защитой и его лучше сменить.

Однако в идеале, важно задуматься о собственной защите еще на этапе проектирования веб-сайта. Для этого нужно оптимизировать память, потребление ресурсов, соединение с базой данных и т. д. или обратиться за помощью к специалистам, которые умеют отсекать паразитный трафик, предотвращать попадание вирусов на сайт.

Ярким примером такой компании является «WSR». Они представляют целый комплекс работ по защите веб-ресурсов от вирусов. Попутно предоставляется возможность настройки мониторинга работоспособности сайта (чтоб не пользоваться сторонними ресурсами). Причем если падает работоспособность вашего хостинга, компания подключает режим FixedWebsite, чтобы обеспечить полную либо частичную доступность к ресурсу во время проведения восстановительных работ.

Обо всех проблемах и вирусах система также уведомляет, дополнительно дает ценные советы относительно того, как сделать сайт надежнее и быстрее. И на этом ее преимущества не заканчиваются. Обо всех читайте на их сайте.

Как узнать что тебя ддосят

А вот, кстати, опровержение очередного бреда журналистов относительно дела по второй ссылке:

Смотри в логах айпишки атакующих машин, пробуй получить доступ к одной из них для анализа DDoS бота и определения админки/командного центра, получай доступ к ней и т.д.

Проведи анализ конкурентов, выяви потенциальные источники угроз, мотивы и прочее.

А вообще все индивидуально, есть много частных случаев и общего рецепта нет. Это вообще может быть личная месть, тест ботнета и т.д.

| Цитата |

|---|

| neo neo пишет: есть интересная мысль по этому поводу ))) |

| Цитата |

|---|

| Проведи анализ конкурентов, выяви потенциальные источники угроз, мотивы и прочее. |

| Цитата |

|---|

| pazuzu пишет: Исполнители: |

Смотри в логах айпишки атакующих машин, пробуй получить доступ к одной из них для анализа DDoS бота и определения админки/командного центра, получай доступ к ней и т.д.

| Цитата |

|---|

| То что ты рекомендуешь незаконно. ДДоС-еру за его атаку на тебя ничего не будет(по крайней мере скорее всего), а вот он на тебя спокойно в суд может подать за несанкционированный доступ. |

| Цитата |

|---|

| FUF пишет: Ложь. Хотя, подозреваю, что вы просто не знаете как правоохранительные органы расследуют подобные атаки. |

Все я понимаю:

http://ru.wikipedia.org/wiki/DDoS

Или тута ложь написано?

Абсолютно не трудно определить с какого адреса пытаются пробивать защиту!

Существуют сигнатуры по которым можно определить тип атаки, да и вообще, что приходят некорректные пакеты. По достижению определенного количества этих ошибок с данного адреса принимаются ряд вариантов:

1. Блокировка данного адреса.

2. Игнорировать все данные от источника пакетов (принципиальной разницы с 1-м вариантом нету. она заключается только в отсылке сообщений источнику, либо ничего не отсылаем, тем самым заставляем источник ожидать какое-то время нашего ответа)

3. Перенаправление всех пакетов на другой компьютер.

Все зависит от типа атак. Если тупо гасим размерами пакетов, то конечно в перенаправлении эфективности нету! Канал просто ляжет!

Но вот про более интелектуальные атаки, на ошибки в сервисах (например по переполнению буфера), то тута можно и перенаправление применить! Пусть ломают не рабочий сервак! Который будет выдавать абсолютно неадекватные ответы и вести себя по отношению к источникам атаки как угодно, что по моему мнению может затормозить атаку и поломать голову над ответами сервера (одним из ответов может быть, к примеру, что сервис в данный момент не работает, а через минуты выдать, что заработал). А как известно время деньги! За это время у админа есть время разобратся в ситуации и начать принимать меры.

Это моя логика на все это.

Если есть какие-то замечания, то хотелось бы услышать! Может я и не прав, тогда поясните в чем?

2. http://www.cyberguru.ru/networks/network-technologies/ddos-protection-page4.html

Принцип работы систем защит от DDoS атак

Система защиты от DDoS атак базируется на уже имеющихся в сети маршрутизаторах и добавляет в сеть свои два компонента:

•устройство для блокирования DDoS атаки. В английском языке это устройство называют mitigator. В связи с отсутствием аналогичных статей по данной теме я введу русский термин: буду называть его блокиратор;

•устройство со встроенным искусственным интеллектом для обнаружения DDoS атаки и перенаправления атаки на блокиратор, буду называть его детектор.

Как узнать что тебя ддосят

1) посомтреть логи access.log

2) посмотреть количество коннектов netstat-n|less

Могу я посмотреть и настроить программную зашиту.

Ща мне при входе в админку, говорит такое:

SQLSTATE[HY000]: General error: 1030 Got error 28 from storage engine

Zend_Db_Adapter_Abstract->query(string ‘DESCRIBE `sessions`’, array)

Zend_Db_Adapter_Pdo_Abstract->query(string ‘DESCRIBE `sessions`’)

Zend_Db_Adapter_Pdo_Mysql->describeTable(string ‘sessions’, NULL null)

Active Internet connections (w/o servers)

Proto Recv-Q Send-Q Local Address Foreign Address State

tcp 0 0 78.47.89.250:25 115.184.221.92:18963 TIME_WAIT

tcp 0 0 78.47.89.250:25 212.60.65.173:10656 TIME_WAIT

tcp 0 0 78.47.89.250:25 176.198.93.49:56664 TIME_WAIT

tcp 0 0 78.47.89.250:25 120.56.201.60:11182 TIME_WAIT

tcp 0 0 78.47.89.250:25 113.162.79.109:2414 ESTABLISHED

tcp 0 120 78.47.89.250:22 178.49.233.211:59228 ESTABLISHED

tcp 0 0 78.47.89.250:25 125.167.194.184:22908 ESTABLISHED

tcp 0 0 78.47.89.250:25 95.140.110.150:13495 TIME_WAIT

udp 0 0 78.47.89.250:42035 213.133.100.100:53 ESTABLISHED

Active UNIX domain sockets (w/o servers)

Proto RefCnt Flags Type State I-Node Path

unix 13 [ ] DGRAM 7790 /dev/log

unix 2 [ ] DGRAM 6564 @/org/kernel/udev/udevd

unix 2 [ ] DGRAM 7765 /var/run/portreserve/socket

unix 2 [ ] DGRAM 9458

unix 2 [ ] DGRAM 9251

unix 3 [ ] STREAM CONNECTED 8860

unix 3 [ ] STREAM CONNECTED 8859

unix 3 [ ] STREAM CONNECTED 8858

unix 3 [ ] STREAM CONNECTED 8857

unix 2 [ ] DGRAM 8803

Ghost_nsk:

Ща мне при входе в админку, говорит такое:

ERROR: Zend_Db_Statement_Exception

SQLSTATE[HY000]: General error: 1030 Got error 28 from storage engine

0: Pdo.php:234

Zend_Db_Statement_Pdo->_execute(array)

1: Statement.php:300

Zend_Db_Statement->execute(array)

2: Abstract.php:479

Zend_Db_Adapter_Abstract->query(string ‘DESCRIBE `sessions`’, array)

3: Abstract.php:238

Zend_Db_Adapter_Pdo_Abstract->query(string ‘DESCRIBE `sessions`’)

4: Mysql.php:169

Zend_Db_Adapter_Pdo_Mysql->describeTable(string ‘sessions’, NULL null)

5: Abstract.php:835

Zend_Db_Table_Abstract->_setupMetadata()

6: Abstract.php:857

Zend_Db_Table_Abstract->_getCols()

7: Abstract.php:897

Zend_Db_Table_Abstract->_setupPrimaryKey()

8: DbTable.php:519